Im Internet erhältliches Tool gefährdet verbreitete Sicherheitslösungen

Integralis warnt vor Exploit für SSH – umfangreiche Aktivitäten registriert

Der IT-Sicherheitsspezialist Integralis warnt vor einem kostenlosen Hackingprogramm, das seit kurzem im Internet verbreitet wird. Es ermöglicht auch technisch wenig versierten Nutzern, die Sicherheitslücke in der weitverbreiteten Authentisierungstechnologie SSH (Secure Shell) zu finden und sich so Zutritt in Computernetze zu schaffen. Mit dem Exploit ist nicht zu spaßen. Die Sicherheitsexperten haben bereits großfläche Scans registriert. SSH-basierte Lösungen werden auch in Deutschland häufig eingesetzt.

Dass viele Authentisierungslösungen, welche die SSH-Technologie verwenden, eine deutliche Schwachstelle besitzen, ist schon seit Februar bekannt. Neu ist allerdings, dass nun im Internet ein Programm (Exploit genannt) zur Verfügung steht, das es Angreifern leicht macht, die anfälligen SSH-Implementationen in den Unternehmen zu entdecken.

„Exploits sind besonders gefährlich, da sie im Internet verbreitet werden und auch von wenig versierten Hackern erfolgreich eingesetzt werden können“, erläutert Peter Lips, Geschäftsführer von Integralis Deutschland. Seit dem Bekanntwerden des Exploits Ende Oktober wurden bereits umfangreiche Aktivitäten registriert. „Die Unternehmen unterschätzen immer noch die Gefahr, da sie davon ausgehen, dass nur wenige Spezialisten wirklich in der Lage sind, gefährliche Attacken durchzuführen.“

Doch dem ist nicht so. Allein im letzten Jahr wurden Studien zufolge 6000 Web-Server gehackt und manipuliert. Im Rahmen einer vom FBI zusammen mit dem Computer Security Institute (CSI) durchgeführten, breit angelegten Studie gaben 20 Prozent der befragten Unternehmen an, dass ihr Server im letzten Jahr erfolgreich gehackt wurde. Die Mehrzahl der Attacken schrieb man den sogenannten Script Kiddies zu, die sich im Internet vorhandene, als Exploits bezeichnete Programme zum Spaß herunterladen.

Nahezu automatisch erhalten die Angreifer mit dem Exploit für SSH eine umfangreiche Listen gefährdeter Systeme. Sie können die Sicherheitslücke – ein Fehler in den logarithmischen Berechnungen – benutzen, um über Buffer Overflows* eigenen Code im Zielsystem zu platzieren. Dieser Code erlaubt es dem Hacker, den Rechner zu übernehmen um ihn anschliessend für seine Zwecke zu missbrauchen: Typische Folgehandlungen eines Hackers sind die Installation von Rootkits und Trojanern, Attacken auf weitere Systeme im Internet, Ausspionieren des Benutzers sowie das Abhören des Netzwerkverkehrs.

SSH-basierte Lösungen werden in Deutschland von vielen Unternehmen eingesetzt, um beispielsweise Mitarbeitern von außen den Zugriff auf das interne Netzwerk zu gewähren, etwa auf Emails, Kundeninformationen, etc.. Mit der Sicherheitslücke behaftet sind einige Versionen von Cisco, SSH Communications Security, OpenSSH und F-Secure. „Wir raten den Unternehmen dringend, ihre Versionen zu überprüfen. Bei anfälligen SSH Servern der Version 1 sollte ein Update auf Version 2 erfolgen. Muss der Version-1- Server noch weiter benutzt werden, ist auf jeden Fall die Fallback-Funktion zu deaktivieren“, so Integralis-Sicherheitsspezialist Stefan Strobel. Integralis hat zudem unter ssh-exploit@integralis.de eine „Hotline“ eingerichtet. Unternehmen, die Fragen zu dem Exploit haben, können sich per Email an Integralis wenden.

*Buffer Overflow: Bei dieser Angriffstechnik wird ein häufiger Programmierfehler in Anwendungsprogrammen und Betriebssystemen ausgenutzt, nämlich die fehlende Längenbeschränkung in Zwischenspeichern (Buffer) abgelegter Daten wie Paßwörter, URLs, etc. Dadurch lässt sich der Code des Hackers über diesen Buffer auf das angegriffene System übertragen und ausführen. Dem Hacker steht so das gesamte System offen.

ots Originaltext: Integralis Deutschland GmbH

Im Internet recherchierbar: http://www.presseportal.de

Weitere Informationen:

Integralis Deutschland GmbH

Daniela Seigerschmidt

Gutenbergstraße 1

D-85737 Ismaning

Tel.: 089/94573-328

Fax: 089/94573-299

Email: daniela.seigerschmidt@integralis.de

P-Age die Presseagentur GmbH

Stefanie Schneider/Elke Scheffold

Georg-Kalb-Str. 9

82049 München-Pullach

Tel.: 089 / 790860-18

Fax: 089 / 790860-30

Email: elkes@p-age.de

Media Contact

Alle Nachrichten aus der Kategorie: Informationstechnologie

Neuerungen und Entwicklungen auf den Gebieten der Informations- und Datenverarbeitung sowie der dafür benötigten Hardware finden Sie hier zusammengefasst.

Unter anderem erhalten Sie Informationen aus den Teilbereichen: IT-Dienstleistungen, IT-Architektur, IT-Management und Telekommunikation.

Neueste Beiträge

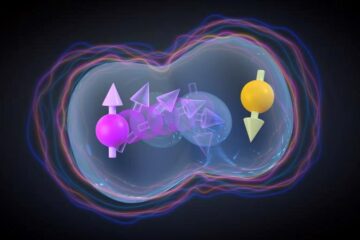

Experiment öffnet Tür für Millionen von Qubits auf einem Chip

Forschenden der Universität Basel und des NCCR SPIN ist es erstmals gelungen, eine kontrollierbare Wechselwirkung zwischen zwei Lochspin-Qubits in einem herkömmlichen Silizium-Transistor zu realisieren. Diese Entwicklung eröffnet die Möglichkeit, Millionen…

Stofftrennung trifft auf Energiewende

Trennkolonnen dienen der Separation von unterschiedlichsten Stoffgemischen in der chemischen Industrie. Die steigende Nutzung erneuerbarer Energiequellen bringt nun jedoch neue Anforderungen für einen flexibleren Betrieb mit sich. Im Projekt ColTray…

Kreuzfahrtschiff als Datensammler

Helmholtz-Innovationsplattform und HX Hurtigruten Expeditions erproben neue Wege in der Ozeanbeobachtung. Wissenschaftliche Forschung nicht nur von speziellen Forschungsschiffen aus zu betreiben, sondern auch von nicht-wissenschaftlichen Schiffen und marinen Infrastrukturen –…