LTE-Sicherheitslücke: Angreifer können Identität anderer Handybesitzer annehmen

David Rupprecht und Katharina Kohls vom Lehrstuhl Systemsicherheit entwickelten die Angriffe, mit denen sie Sicherheitslücken im Mobilfunkstandard LTE ausnutzen können. © RUB, Kramer (Dieses Foto darf nur in Zusammenhang mit der Presseinformation verwendet werden, bei der es zum Download steht.)

„Ein Angreifer könnte die gebuchten Dienste nutzen, also beispielsweise Serien streamen, aber der Besitzer des Opferhandys müsste dafür bezahlen“, verdeutlicht Prof. Dr. Thorsten Holz vom Horst-Görtz-Institut für IT-Sicherheit, der die Sicherheitslücke gemeinsam mit David Rupprecht, Dr. Katharina Kohls und Prof. Dr. Christina Pöpper aufdeckte.

Die Ergebnisse stellt das Bochumer Team am 25. Februar 2020 auf dem Network Distributed System Security Symposium, kurz NDSS, in San Diego, USA, vor. Details zu den Angriffen sind auch auf der Webseite www.imp4gt-attacks.net verfügbar.

Die Schwachstelle kann auch Folgen für Strafverfolgungsbehörden haben, warnen die Forscher. Denn Angreifer können nicht nur im Namen des Opfers Käufe tätigen, sondern auch Webseiten aufrufen und dort mit der Identität des Opfers agieren – beispielsweise geheime Firmendokumente online stellen. Für die Netzbetreiber oder die Strafverfolgungsbehörden sähe es so aus, als ob das Opfer der Täter sei.

Fast alle Handys und Tablets betroffen

Von der neu entdeckten Schwachstelle betroffen sind alle Geräte, die LTE verwenden, also so gut wie alle Handys und Tablets sowie auch einige vernetzte Haushaltsgegenstände.

Beheben lassen würde sie sich nur durch ein verändertes Hardware-Design. Das Bochumer Team setzt sich dafür ein, dass die Sicherheitslücke im neuen Mobilfunkstandard 5G, der derzeit ausgerollt wird, geschlossen wird.

„Technisch wäre das möglich“, erklärt David Rupprecht. „Die Mobilfunkbetreiber müssen jedoch höhere Kosten in Kauf nehmen, da der zusätzliche Schutz mehr Daten erzeugt, die übermittelt werden müssten. Zusätzlich müssten alle Handys erneuert und die Basisstationen erweitert werden. Das wird nicht in naher Zukunft eintreten.“

Bereits 2018 hatte die Gruppe auf Sicherheitslücken in LTE aufmerksam gemacht, über die Angreifer Nutzer auf falsche Webseiten umleiten und ihre Passwörter abgreifen können (https://news.rub.de/presseinformationen/wissenschaft/2018-06-28-it-technik-siche…).

Angreifer muss sich in der Nähe befinden

Das Problem liegt in dem derzeit fehlenden Integritätsschutz: Zwischen Handy und Basisstation werden zwar verschlüsselte Datenpakete versendet, deren Inhalte normalerweise nicht einsehbar sind. Trotzdem ist es möglich, die ausgetauschten Datenpakete zu verändern. „Wir wissen nicht, was an welcher Stelle im Datenpaket steht, aber wir können Fehler darin provozieren, indem wir Bits von 0 in 1 oder von 1 in 0 ändern“, veranschaulicht David Rupprecht.

Indem sie solche Fehler in den versendeten Datenpaketen provozieren, können die Forscher ein Handy und die Basisstation dazu bringen, Nachrichten zu entschlüsseln oder zu verschlüsseln. So können sie nicht nur den verschlüsselten Datenverkehr zwischen Handy und Basisstation in Klartext umwandeln; sie können auch Befehle an das Handy schicken, das diese verschlüsselt und zum Provider weiterleitet – zum Beispiel den Kaufbefehl für ein Abonnement.

Für die Angriffe nutzen die Bochumer IT-Experten sogenannte Software Defined Radios. Mit diesen Geräten können sie sich zwischen die Kommunikation von Handy und Basisstation schalten. Das Handy denkt, dass das Software Defined Radio die Basisstation ist; für das echte Netz wiederum sieht es so aus, als ob das Software Defined Radio das Handy wäre. Damit das funktioniert, muss sich der Angreifer jedoch in der Nähe des Opferhandys und der Basisstation befinden.

Förderung

Die Forschung fand im Rahmen des Exzellenzclusters Cyber-Security in the Age of Large-scale Adversaries, kurz Casa (EXC 2092 – Projektnummer 39078197), statt, das die Deutsche Forschungsgemeinschaft seit 2019 an der Ruhr-Universität fördert. Weitere Förderung kam vom Bundesministerium für Bildung und Forschung (Grant-Nummer 16KIS0664).

Prof. Dr. Thorsten Holz

Horst-Görst-Institut für IT-Sicherheit

Ruhr-Universität Bochum

Tel.: +49 234 32 25199

E-Mail: thorsten.holz@rub.de

David Rupprecht

Horst-Görst-Institut für IT-Sicherheit

Ruhr-Universität Bochum

Tel.: +49 234 32 23508

E-Mail: david.rupprecht@rub.de

David Rupprecht, Katharina Kohls, Thorsten Holz, Christina Pöpper: IMP4GT: IMPersonation Attacks in 4G NeTworks, Network and Distributed Systems Security (NDSS) Symposium, San Diego, USA, 2020

Media Contact

Weitere Informationen:

http://www.ruhr-uni-bochum.de/Alle Nachrichten aus der Kategorie: Informationstechnologie

Neuerungen und Entwicklungen auf den Gebieten der Informations- und Datenverarbeitung sowie der dafür benötigten Hardware finden Sie hier zusammengefasst.

Unter anderem erhalten Sie Informationen aus den Teilbereichen: IT-Dienstleistungen, IT-Architektur, IT-Management und Telekommunikation.

Neueste Beiträge

Merkmale des Untergrunds unter dem Thwaites-Gletscher enthüllt

Ein Forschungsteam hat felsige Berge und glattes Terrain unter dem Thwaites-Gletscher in der Westantarktis entdeckt – dem breiteste Gletscher der Erde, der halb so groß wie Deutschland und über 1000…

Wasserabweisende Fasern ohne PFAS

Endlich umweltfreundlich… Regenjacken, Badehosen oder Polsterstoffe: Textilien mit wasserabweisenden Eigenschaften benötigen eine chemische Imprägnierung. Fluor-haltige PFAS-Chemikalien sind zwar wirkungsvoll, schaden aber der Gesundheit und reichern sich in der Umwelt an….

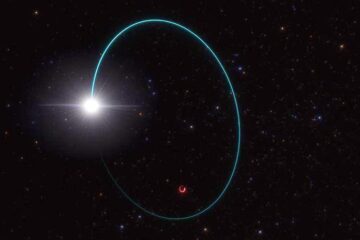

Das massereichste stellare schwarze Loch unserer Galaxie entdeckt

Astronominnen und Astronomen haben das massereichste stellare schwarze Loch identifiziert, das bisher in der Milchstraßengalaxie entdeckt wurde. Entdeckt wurde das schwarze Loch in den Daten der Gaia-Mission der Europäischen Weltraumorganisation,…