Key-Signing-Party der Informatik: Mehr Sicherheit für elektronische Post

Um die individuelle Sicherheit im Internet zu erhöhen, veranstaltet die Fachschaft der Informatikstudiengänge der Universität am Donnerstag, 29. November, von 15 bis 19 Uhr, eine Key-Signing-Party im Informatikgebäude E 1 3, Raum 107.

In Zusammenarbeit mit Michael Backes, Professor für Sicherheit und Kryptographie, bietet die Fachschaft allen Studierenden und Mitarbeitern der Universität sowie jedem anderen interessierten Internetnutzer kostenlos die Möglichkeit, sich ein Zertifikat ausstellen zu lassen.

Mit dem Zertifikat kann man nicht nur beweisen, dass die versandte Mail wirklich von einem selbst stammt; man kann damit auch E-Mails automatisch verschlüsseln. Nach dem derzeitigen Stand der Forschung sind die verschlüsselten Mails für Dritte absolut unlesbar, die Authentizität des Absenders ist gesichert. Dies kann dazu beitragen, den Betrügereien im Internet einen Riegel vorzuschieben und auch die Flut von Werbemails einzudämmen.

Das System der persönlichen Mail-Zertifikate basiert auf dem „Web of Trust“, also einem Netz aus Vertrauen: Wenn ein Herr Schmidt die Mailadresse von Frau Müller als vertrauenswürdig einstuft und diese dann Herrn Meyer vertraut, weiß Herr Schmidt automatisch, dass er auch Herrn Meyer vertrauen kann. Nach diesem Prinzip entsteht ein großes Netzwerk von vertrauenswürdigen E-Mail-Absendern, deren Identität durch sogenannte „Notare“ festgestellt wird. Auf der Key-Signing Party werden mehrere „Notare“ der Zertifizierungssysteme Thawte und Cacert anwesend sein. Für die Zertifizierung der eigenen E-Mailadresse muss ein Personalausweis vorgezeigt und eine Kopie davon hinterlegt werden.

Kontakt:

Raphael Reischuk signing@cs.uni-sb.de

oder

Friederike Meyer zu Tittingdorf

meyer@cs.uni-sb.de

Telefon 0681/ 302-58099

Media Contact

Weitere Informationen:

http://fsinfo.cs.uni-sb.de/signingAlle Nachrichten aus der Kategorie: Informationstechnologie

Neuerungen und Entwicklungen auf den Gebieten der Informations- und Datenverarbeitung sowie der dafür benötigten Hardware finden Sie hier zusammengefasst.

Unter anderem erhalten Sie Informationen aus den Teilbereichen: IT-Dienstleistungen, IT-Architektur, IT-Management und Telekommunikation.

Neueste Beiträge

Merkmale des Untergrunds unter dem Thwaites-Gletscher enthüllt

Ein Forschungsteam hat felsige Berge und glattes Terrain unter dem Thwaites-Gletscher in der Westantarktis entdeckt – dem breiteste Gletscher der Erde, der halb so groß wie Deutschland und über 1000…

Wasserabweisende Fasern ohne PFAS

Endlich umweltfreundlich… Regenjacken, Badehosen oder Polsterstoffe: Textilien mit wasserabweisenden Eigenschaften benötigen eine chemische Imprägnierung. Fluor-haltige PFAS-Chemikalien sind zwar wirkungsvoll, schaden aber der Gesundheit und reichern sich in der Umwelt an….

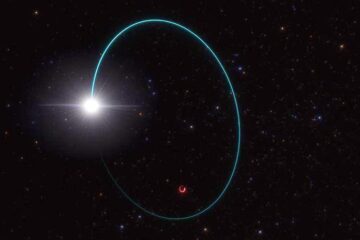

Das massereichste stellare schwarze Loch unserer Galaxie entdeckt

Astronominnen und Astronomen haben das massereichste stellare schwarze Loch identifiziert, das bisher in der Milchstraßengalaxie entdeckt wurde. Entdeckt wurde das schwarze Loch in den Daten der Gaia-Mission der Europäischen Weltraumorganisation,…